La cybersécurité de vos équipements IFOTEC avec le Cyber Resilience Act

La sécurité des produits connectés est désormais une priorité européenne. Le Cyber Resilience Act (CRA) arrive et impose déjà des standards élevés. Anticiper ces exigences est un pas de plus vers la sécurité. Cet article explique ce qu’est le CRA mais surtout comment nos équipements garantissent dès aujourd’hui la cybersécurité dans les infrastructures les plus exigeantes.

Qu’est-ce que c’est le Cyber Resilience Act ?

Adopté en 2024 par le parlement Européen, le Cyber Resilience Act (CRA) est une réglementation européenne qui vise a renforcer la cybersécurité des produits numériques et connectés tout au long de leur cycle de vie.

Son objectif principal est clair : réduire les vulnérabilités et prévenir les cyberattaques.

Fabricants, importateurs et distributeurs de produits électroniques matériels ou logiciels commercialisés en UE sont concernés par cette loi.

À partir de 2027, tout produit commercialisé dans l’Union Européenne devra être conçu, développé et maintenu avec des mécanismes de cybersécurité robustes pour :

- Intégrer la cybersécurité dès le développement du produit,

- Garantir une authentification et un contrôle d’accès sécurisés,

- Recevoir des mises à jour fiables,

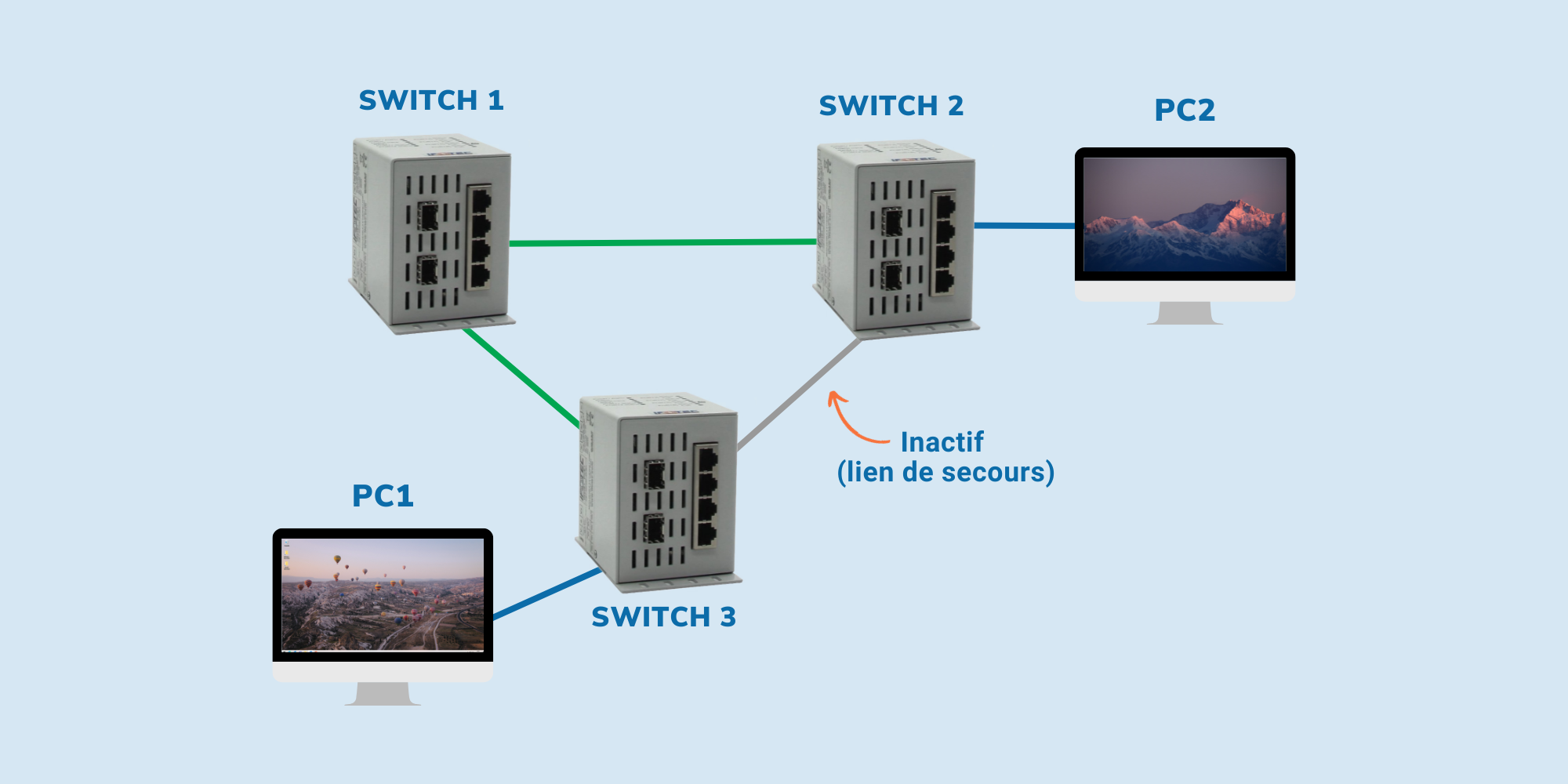

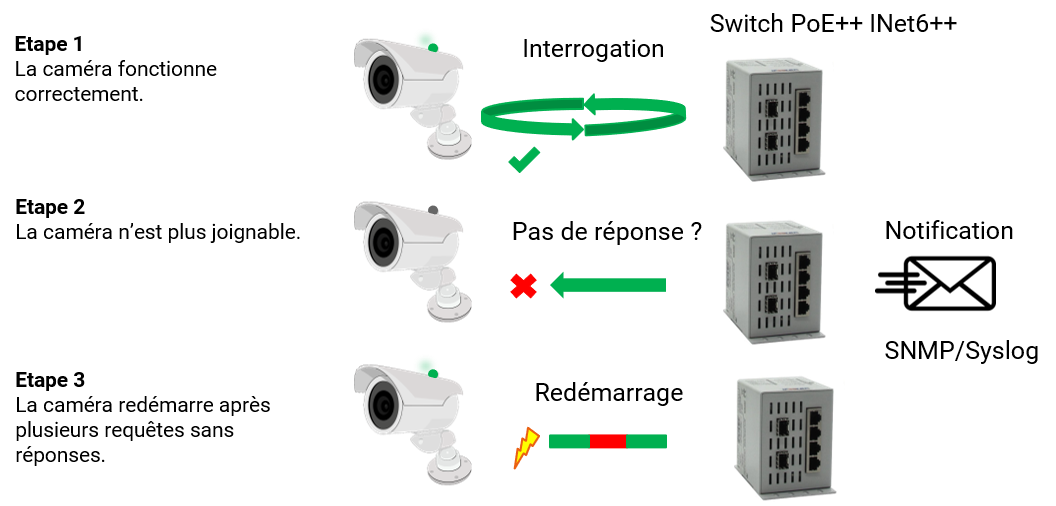

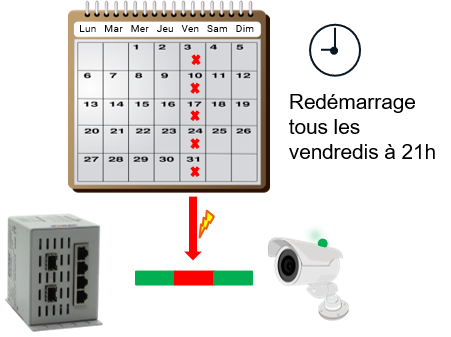

- Assurer la résilience et la récupération de l’équipement,

- Fournir une documentation claire sur les fonctionnalités de sécurité.

En quoi nos produits répondent au CRA ?

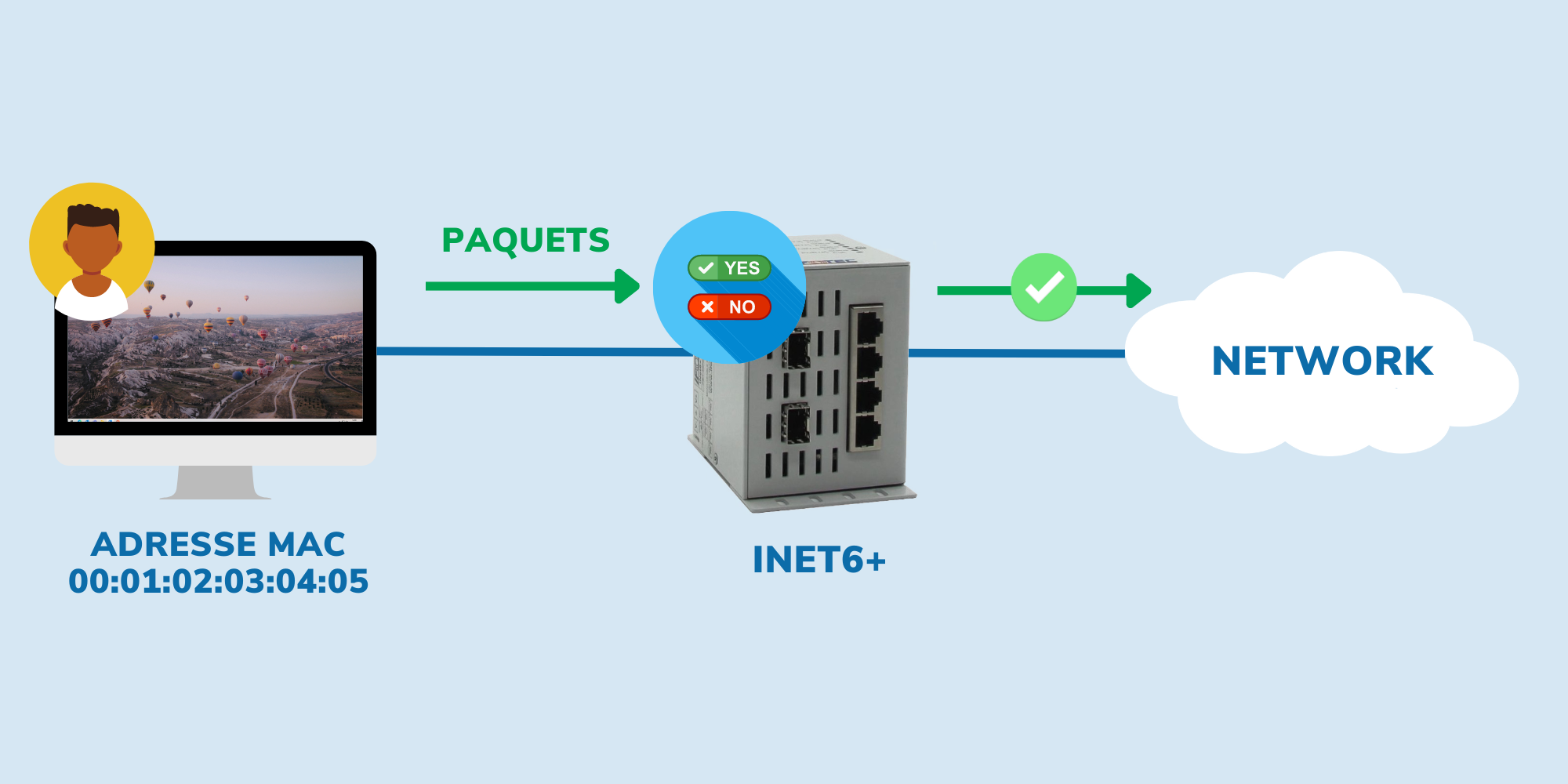

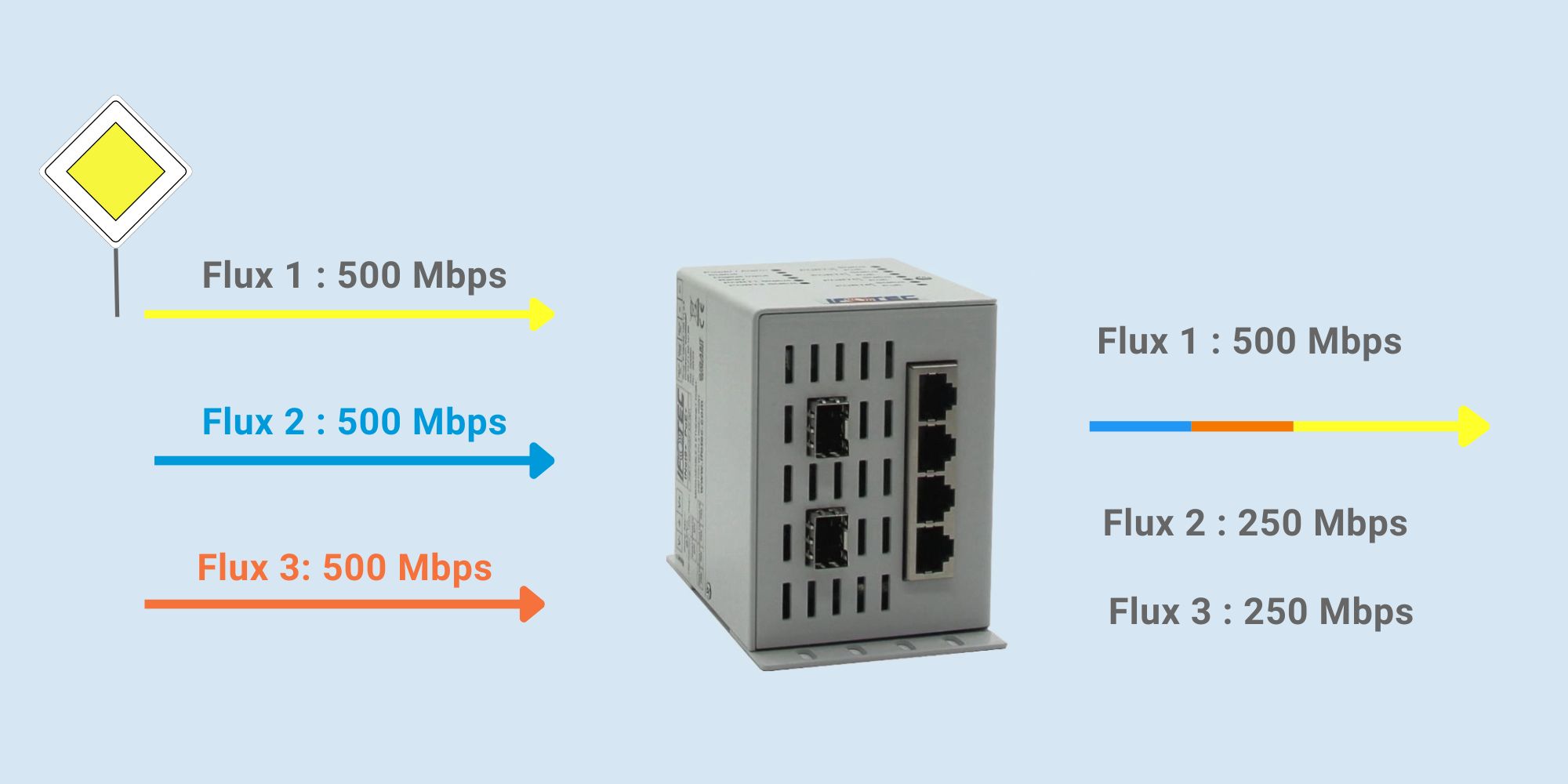

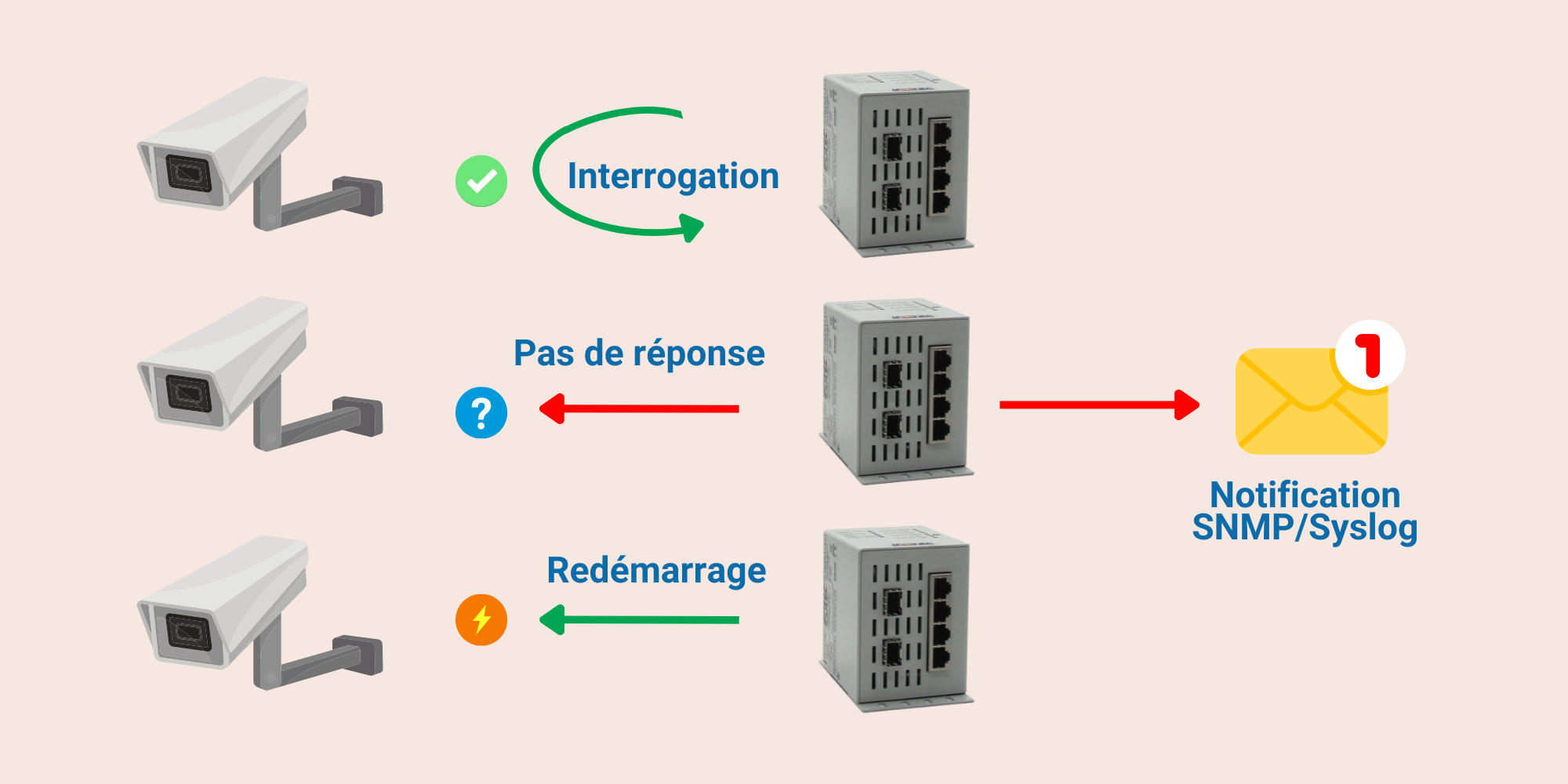

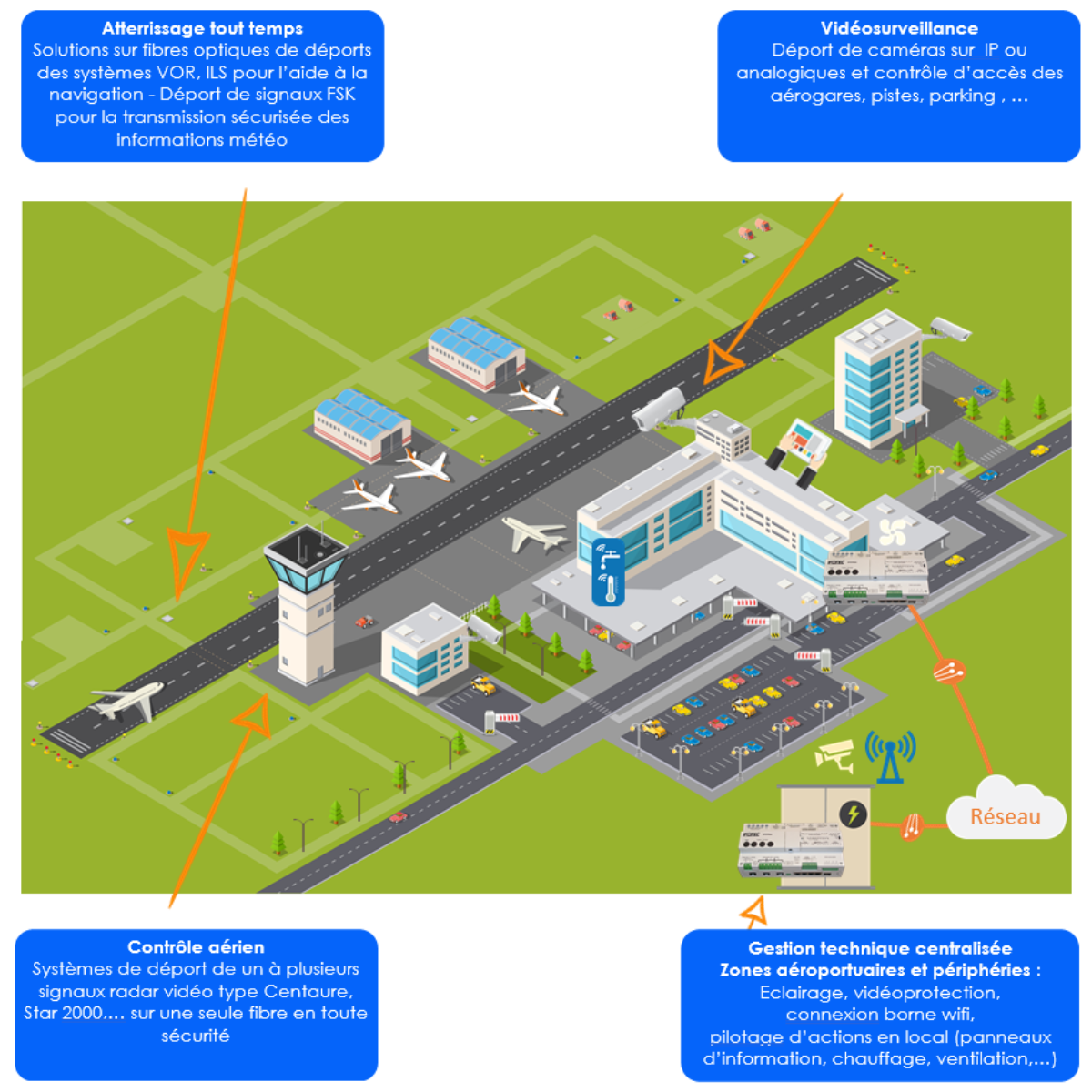

Chez IFOTEC, la cybersécurité n’est pas une nouveauté. Nos équipements industriels sont conçus pour des environnements critiques (réseaux télécoms, ferroviaire, tunnels, vidéosurveillance) où la sécurité est non négociable. Nous avons intégré les principes du CRA bien avant son entrée en vigueur pour offrir des solutions fiables et résilientes.

Notre réponse aux exigences du CRA

Notre interface de management sécurisée, IFoS, embarquée dans nos commutateurs réseaux INet, incarne notre engagement. Elle inclut des fonctionnalités qui dépassent déjà les standards du CRA :

- Mises à jour sécurisées : Via des firmwares authentifiés, garantissant l’intégrité de chaque mise à jour.

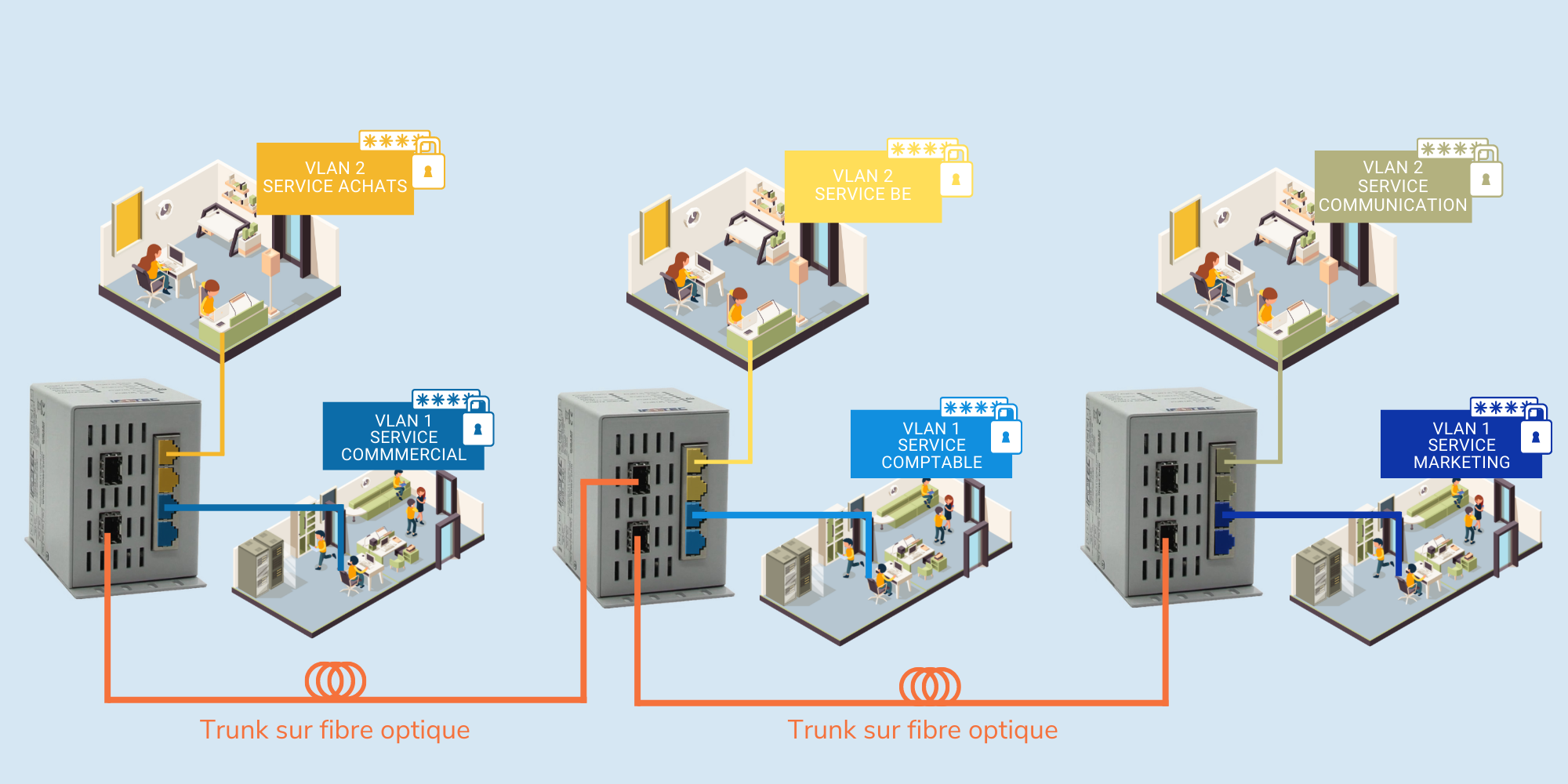

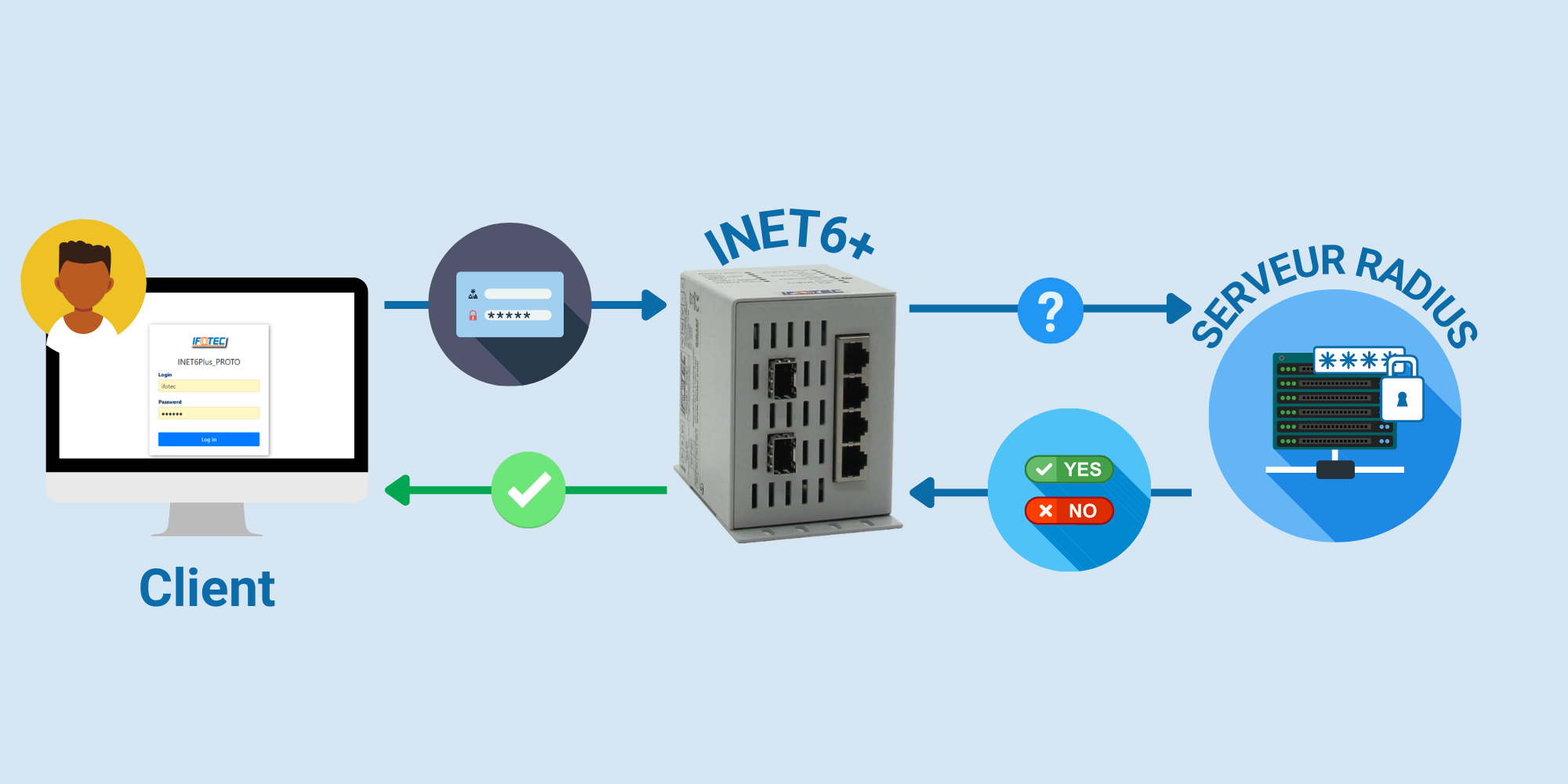

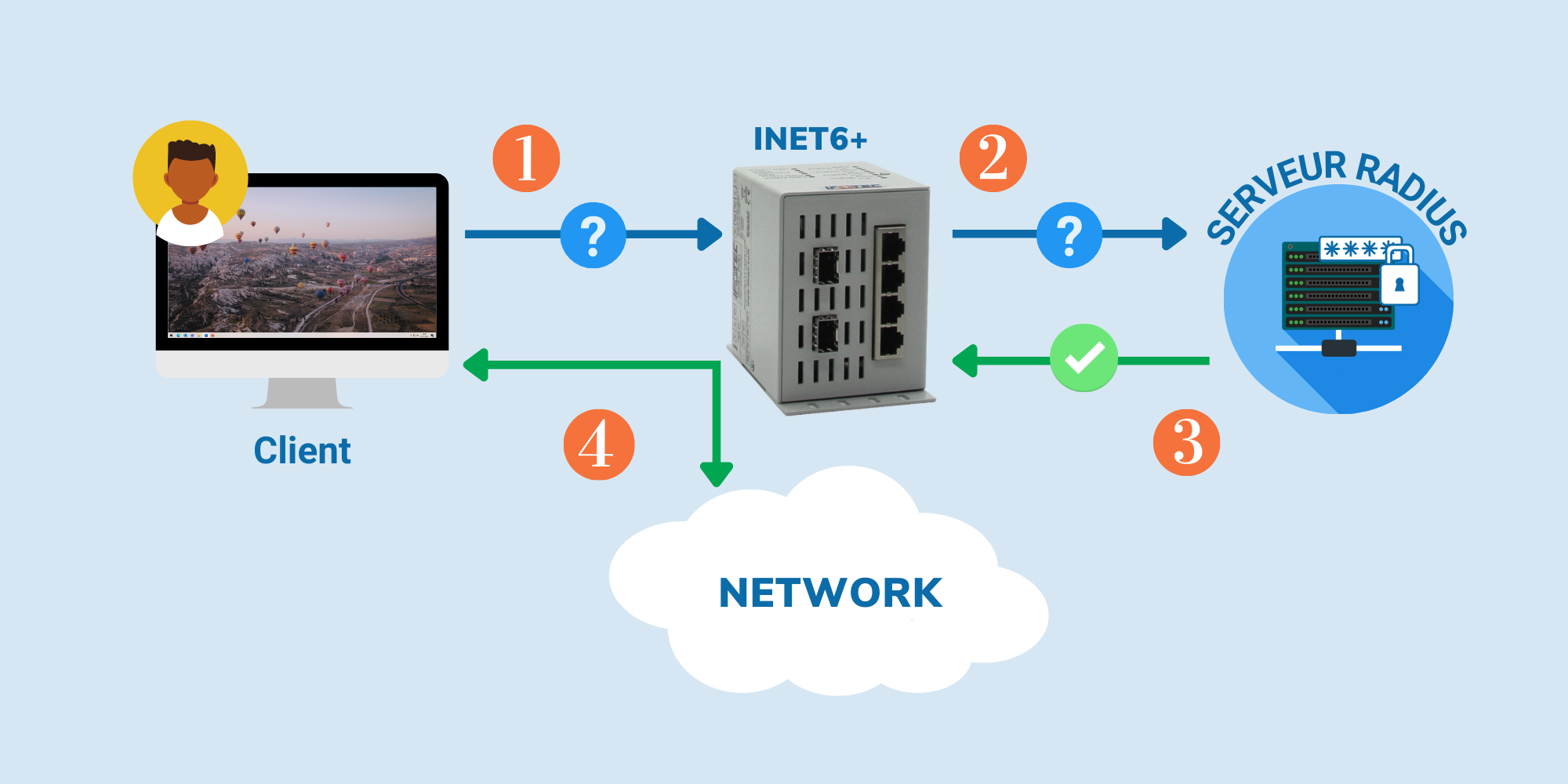

- Authentification forte : Prise en charge de RADIUS et TACACS+ pour un contrôle d’accès robuste et une traçabilité précise.

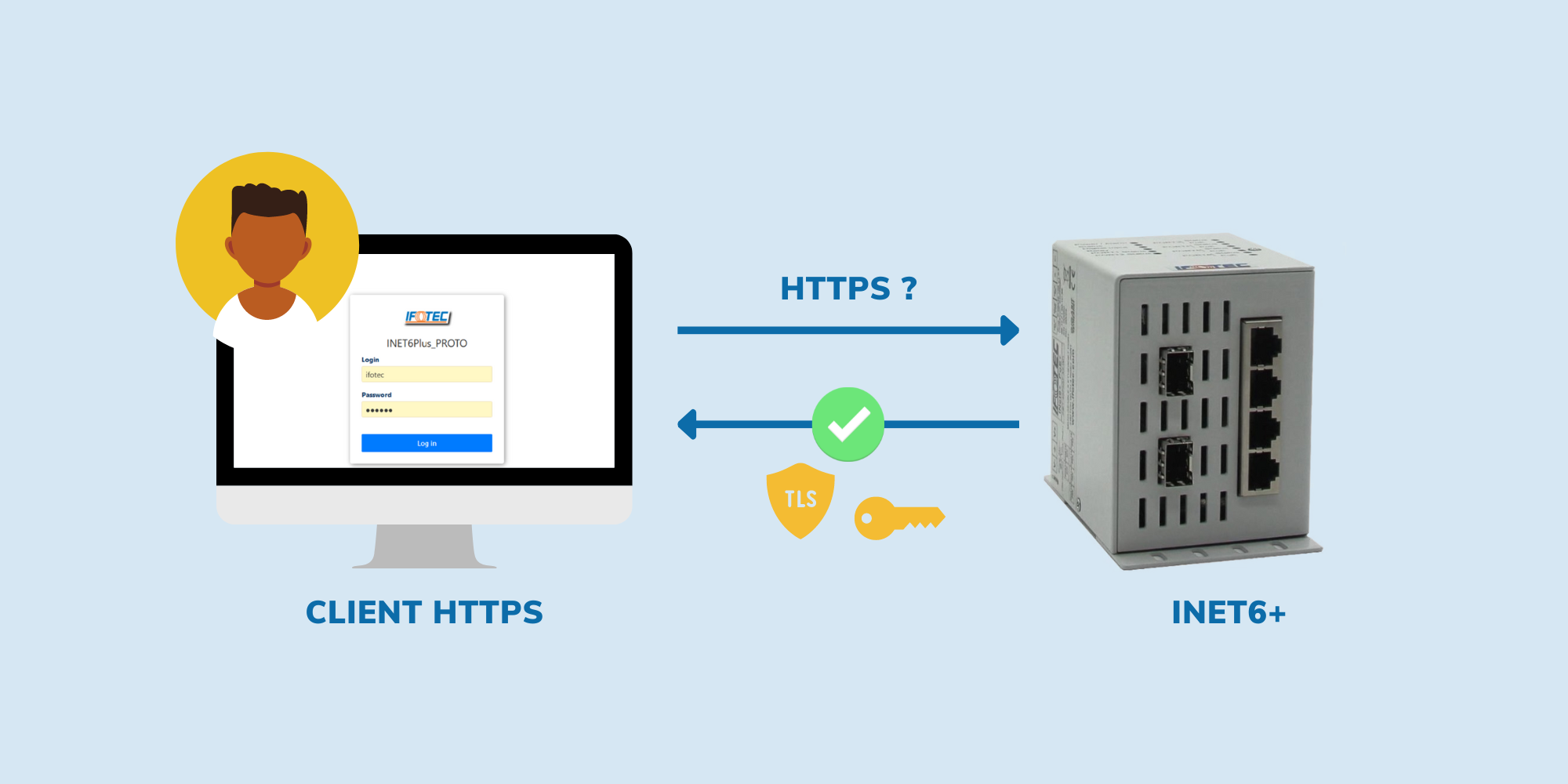

- Communications chiffrées : Gestion des certificats HTTPS et des clés SSH personnalisables sécurisant l’administration à distance.

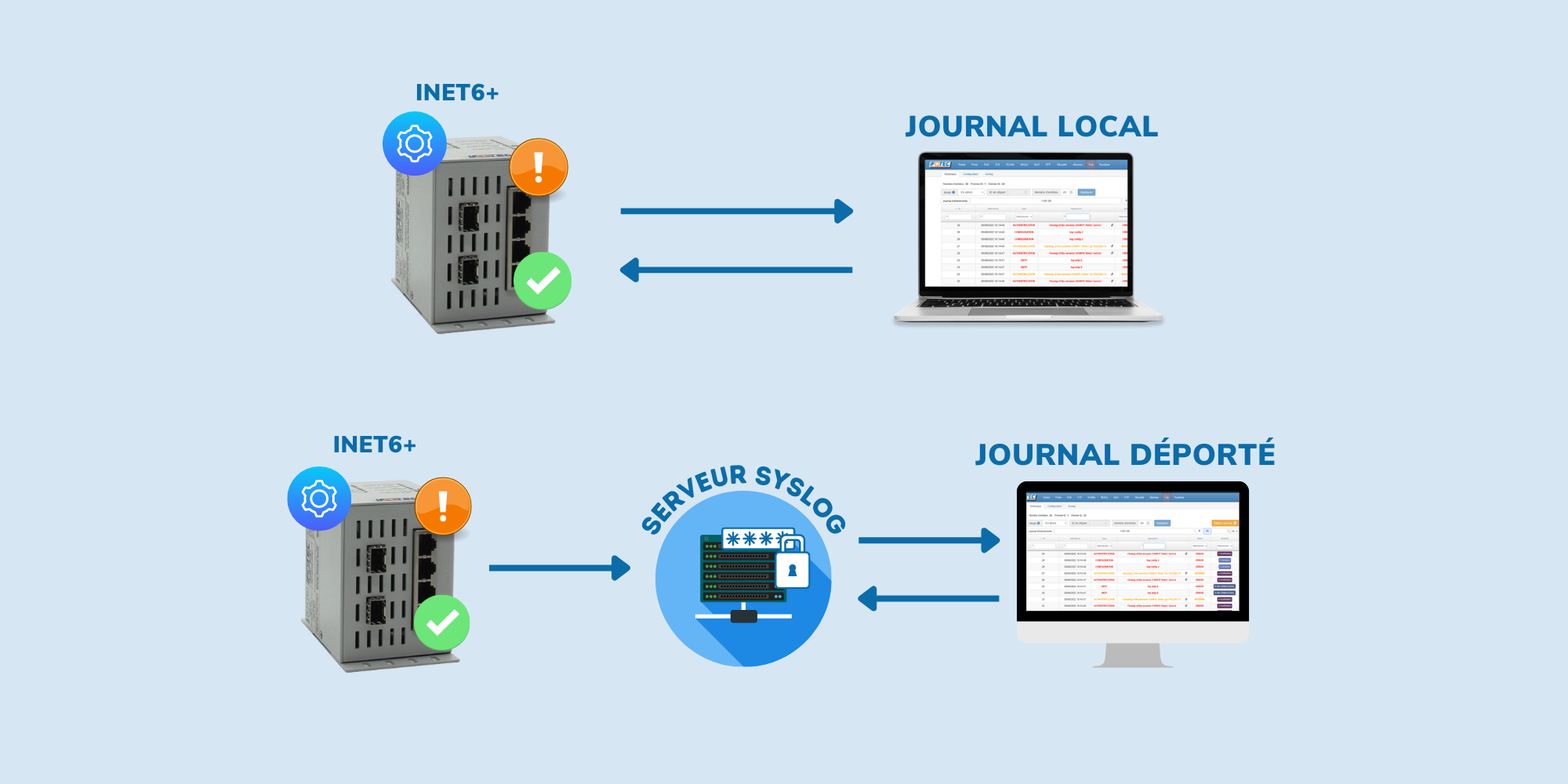

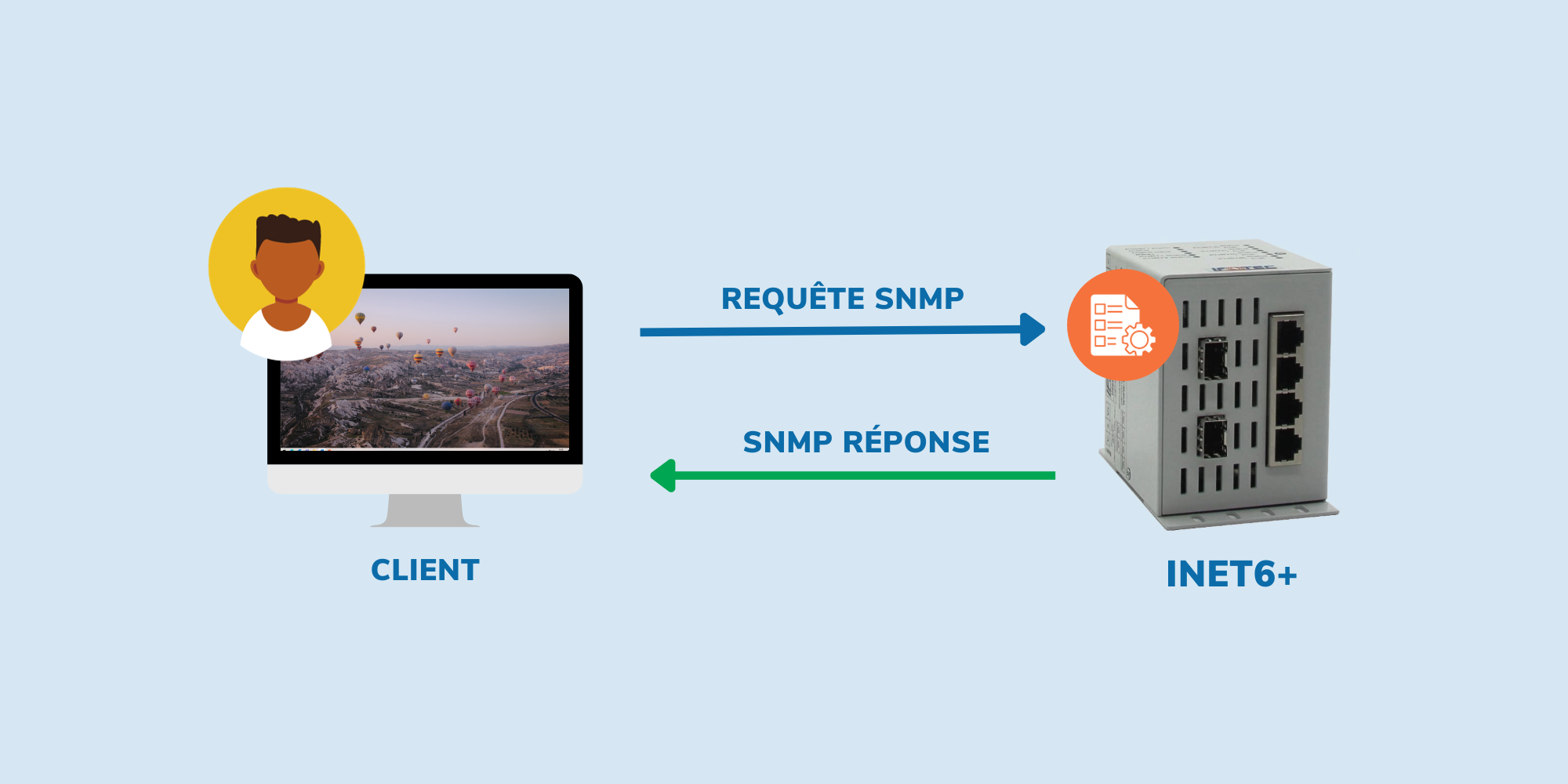

- Auditabilité : Export sécurisé des logs via SNMPv3 pour une surveillance proactive et la détection d’anomalies.

Des solutions prêtes pour vos environnements les plus exigeants

Notre anticipation du CRA résulte d’une philosophie : concevoir des équipements fiables, robustes et sécurisés, non par obligation, mais par engagement envers nos clients. Que ce soit pour vos réseaux de télécommunications, vos systèmes de vidéosurveillance critiques ou vos infrastructures industrielles, les produits IFOTEC vous offrent une cybersécurité intégrée et une conformité proactive.

Anticipez le Cyber Resilience Act avec IFOTEC

Le CRA est une opportunité d’élever collectivement le niveau de sécurité numérique. Avec IFOTEC, vous choisissez un partenaire qui non seulement comprend ces enjeux, mais fournit déjà les solutions pour y répondre. Gagnez en sérénité, assurez la conformité de vos infrastructures et renforcez la confiance numérique avec des équipements pensés pour le futur.

N’attendez plus et découvrez nos solutions INet compatibles CRA